Ataques: Segurança da Informação.

Descrição

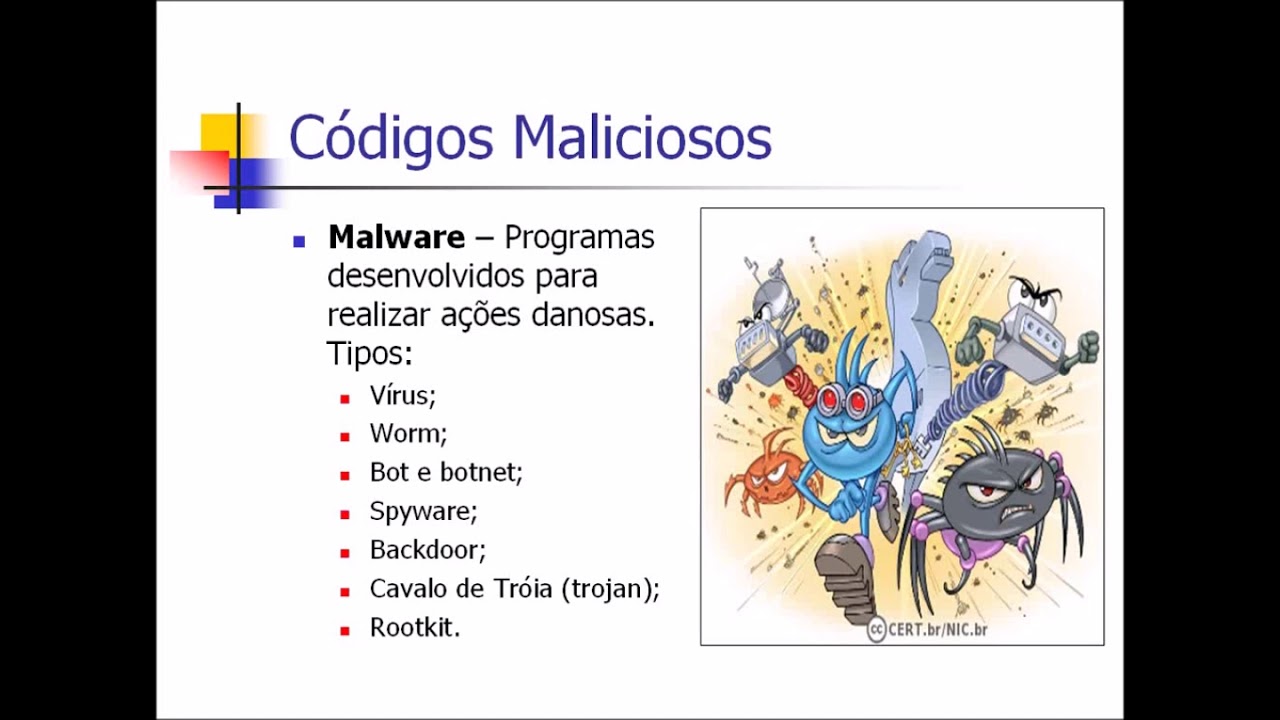

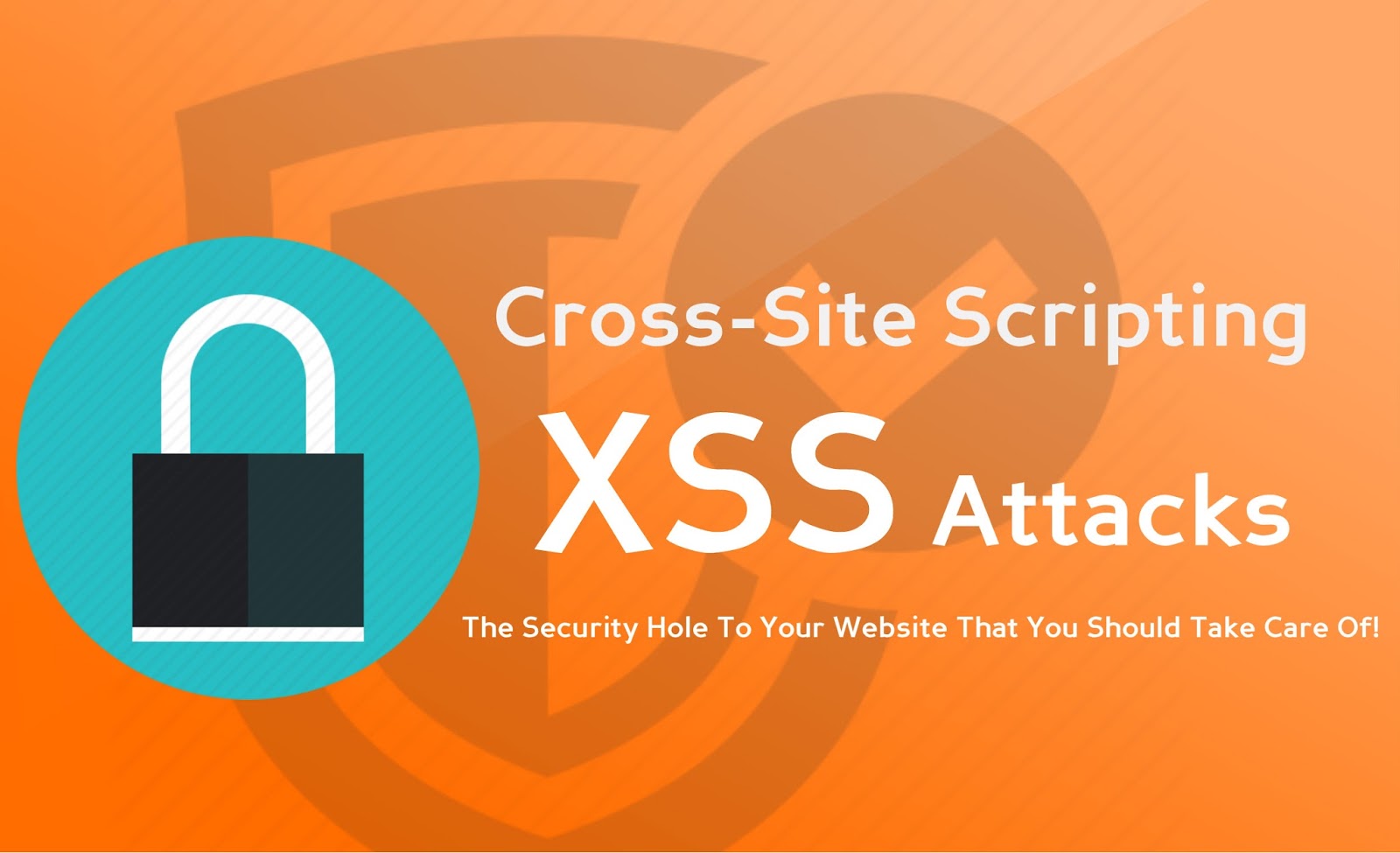

Conheça um pouco dos ataques de segurança que despencam nas provas de Tecnologia da Informação dos principais concursos.

Tudo sobre Segurança da Informação

Segurança da Informação - Safetech

GAT InfoSec

Segurança e Auditoria - Ataques e Classificação da Informação

Paradigmas da Segurança da Informação – Uma visão Global

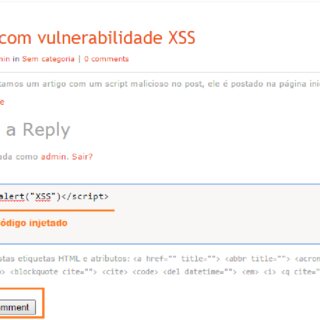

Segurança da Informação] Ataques, conceitos e técnicas - DEV Community

Tipos de ameaças à segurança cibernética - Maneiras de proteção cibernética - Acadi-TI

Segurança da Informação - Ataques

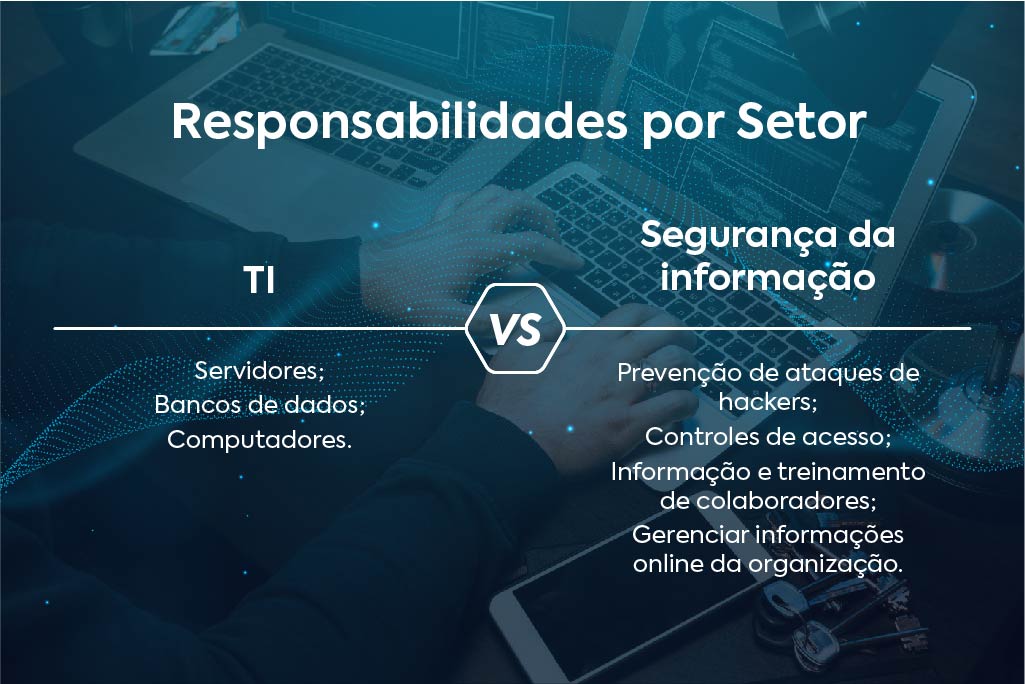

Segurança da Informação: entenda a alta demanda por esses profissionais – Blog da EAD Unipar

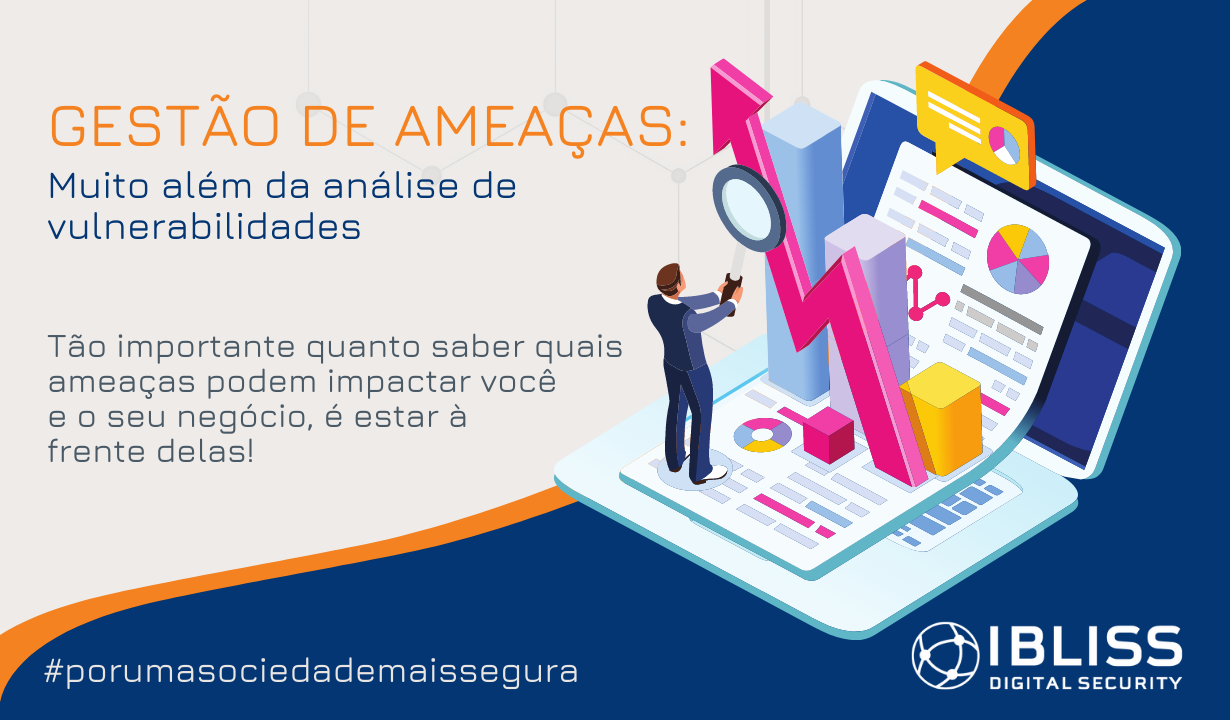

Gestão de Ameaças: muito além da análise de vulnerabilidades

de

por adulto (o preço varia de acordo com o tamanho do grupo)

/cdn.vox-cdn.com/uploads/chorus_asset/file/24521766/shazam2_DC_ringer.jpg)